Copy and paste news. Fact checkers. Google black list. How to navigate Big Tech junk, and emancipate ourselves from mental slavery.

In 1991, a Swiss computer programmer named Tim Berners-Lee changed the internet forever by introducing the World Wide Web. The internet, originally a US military innovation during the Cold War, had only ever been previously used to send information between computers, but with this development, instant digital access to information rapidly become a normality. 31 years later, the collective knowledge of humanity is at the tip of our fingers, by desktop or mobile device; you just have to “Google it.”

As the internet grew in popularity, libraries, CD shops, written mail, local newspapers, theaters, etc. rapidly plunged into endangerment, because the conveniences of the ever evolving internet made them obsolete. It would at first seem that this technological revolution, the dawn of the digital age, was the greatest decentralization of information in human history, but a critical mind knows, things aren’t so black and white.

The World Wide Web has been ground zero for both the greatest public awakening in our recent history, and simultaneously the central instrument of the most terrifying mass formation we have ever faced. It is a double edged sword, and the active battlefront for our minds.

When exploring the internet, it is imperative that one is equipped with essential tools and the awareness to discern between what is true, and the malicious fiction of corporate and governmental propagandists. Let’s have a look at what we’re up against; this powerful 6 minute video exposes Big Tech’s key methods of industrialized mind control.

How to make the internet work for us

First principles are critical in the modern era

When navigating the internet, deriving conclusions from first principles is absolutely essential in discerning between what is true, and what is not.

There is value in the consensus of the majority. Generally, in natural life people make good decisions with good intentions, so knowing the consensus is useful information. Big Tech creates the impression of a false consensuses. They control the public perception of what is dominate thought, by showing search results which facilitate the lies they want us to believe.

In the last two years, we’ve been terrorized and abused on the basis of false consensuses. They told us that we are in a “pandemic”; just “two weeks [of lock downs] to flatten the curve”; vaxports are a “conspiracy theory”; ivermectin doesn’t work; and off course, “vaccines” are “safe and effective.” Whilst beating down the multitude and scoffing at the wise, they pissed on us and said it was raining.

At the time of my writing, according to the government, 88.6% of my fellow Canadians aged 5+ followed malicious advice and became injection victims. Whilst FDA’s own Dr Eric Rubin admitted to unknown safety of experimental jabs, and ethical doctors and scientists like previous Pfizer executive Dr. Mike Yeadon desperately sounded the red alert, Google was the primary go-to for regular citizens doing their due diligence. Let’s have a look at the information 88.6% of Canadians found when they Googled “are the vaccines safe?” (Seemingly… Unanimous?)

Let’s talk about search engines

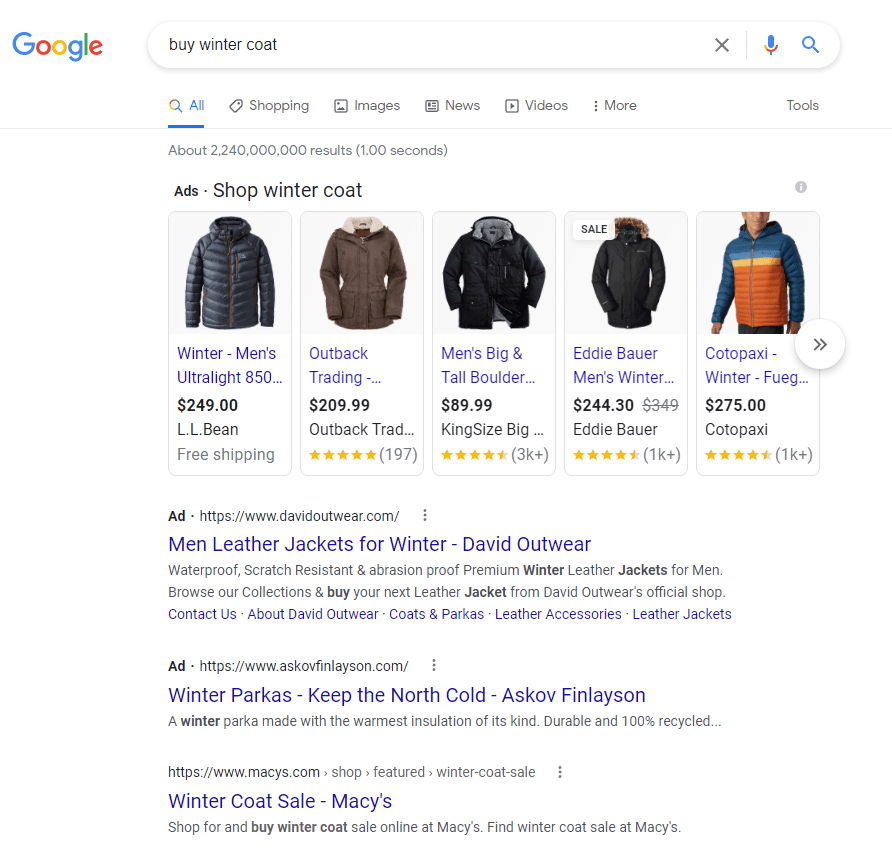

Search engines make their money from advertising, it is a huge market. It is called “pay per click”. For instance, the client pays Google to advertise for them on a cost per click agreement, and Google pushes the marketer’s link to the top of a relevant search query, like baited hooks on a fishing line. When Google catches one, they charge the marketer typically between $0.10 and $2.00 per result. Rates vary by key phrase, the advertisers conversion rate, and other variables based on data – targeting your postal code is more expensive than targeting your marital status, gender or age. In case you haven’t noticed them before, here’s how Google ads look from the user’s perspective:

Notice: My search query was “buy winter coat.” Conveniently, only men’s coats were shown to me, and I’m more likely to click on one of these links for this reason. This is because these marketers targeted the male demographic to sell these products more effectively. If I was a woman, Google would know it, and show me female coats. This image was captured in Microsoft Edge.

The creepy thing is, when we use Google, our data is collected and stored in giant databases, monitored by AI, and based on our search history, websites we visit, what we buy, etc. advertisements follow us wherever we go online, enticing us to buy at every turn.

To Google, Facebook, and such organizations, our data is worth more than gold, because they have put us all into little categorical boxes, and our attention is for sale. It begs the question, do you really want to fund the same propaganda machine responsible for aiding in locking down our society, collapsing small businesses, medical apartheid, coercing Canadians to take the dangerous experimental injection so effectively that almost everyone did, every time you click on an advertisement?

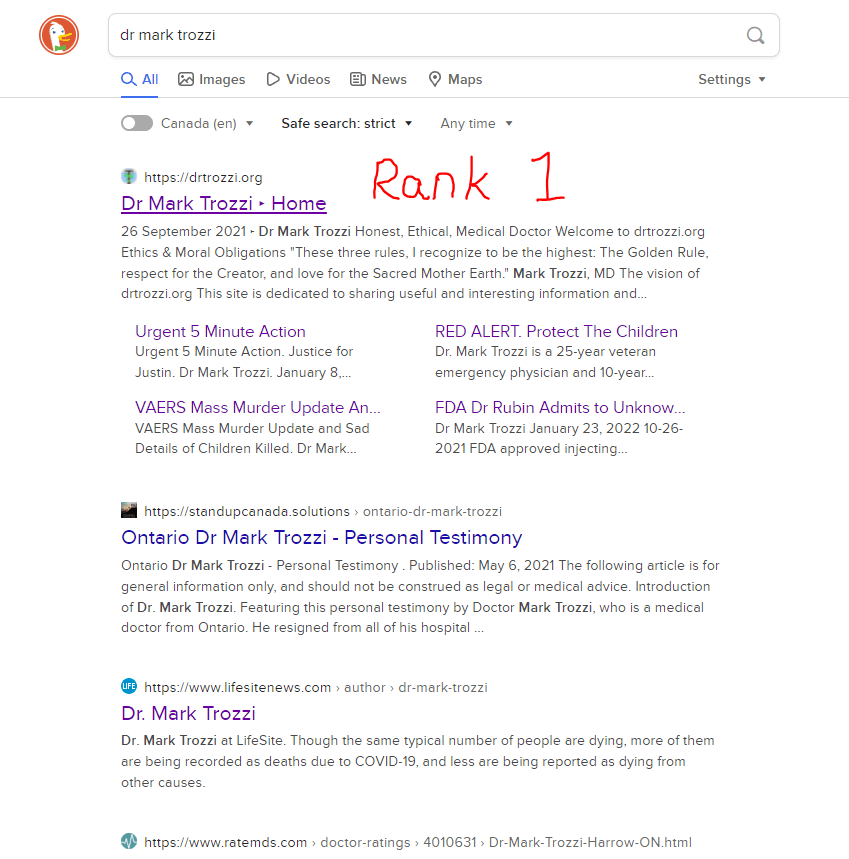

The best first step you can make to help the internet be private and fair, if you have not already, is to just stop using Google. When we see a mass exodus off of the Google search engine, and onto non-bias search engines with a respect for privacy, like DuckDuckGo, the internet will be a better place. Here is a quick 3 step guide to set DuckDuckGo as the default search engine on your desktop browser. It takes 2 minutes – tops.

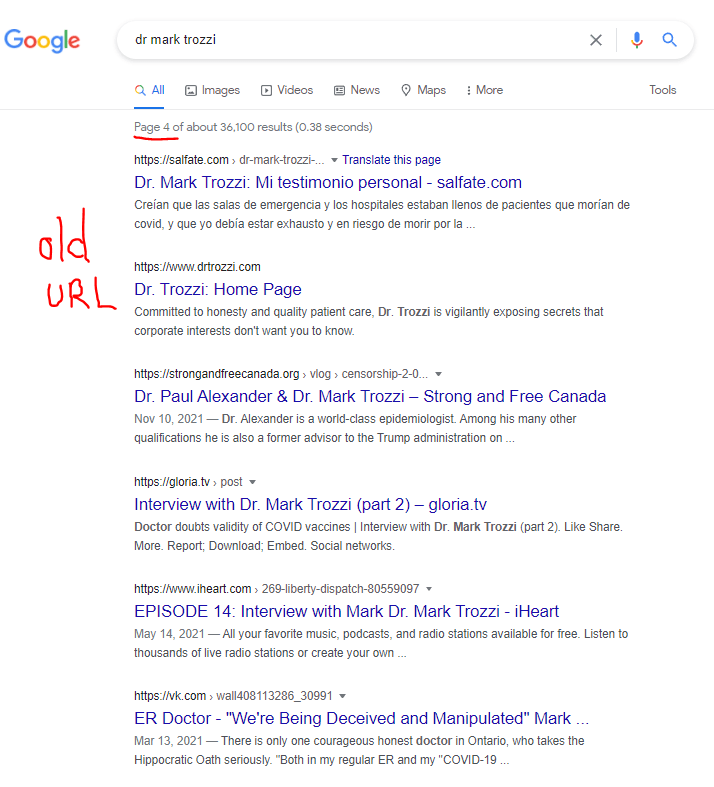

When using DuckDuckGo, due to the sheer volume of dinosaur media junk news out there, sometimes it is still hard to find what you are looking for, but it is better. In observation of this superiority, here’s two images comparing our website’s ranking on DuckDuckGo to Google when you search: “Dr Mark Trozzi”

Note: drtrozzi.org didn’t appear in the first 13 pages of Google search results, but it shows up 1st place when you very specifically search “drtrozzi.org”. Two possibilities come to mind: Google is grossly inferior to DuckDuckGo, or we’re being targeted by Google algorithmic censorship.

You’re being tracked. Here’s how you shake them off

Big Brother Google records your search phrases, but they also track you across YouTube, Gmail, Chrome, Android, Gmaps, all the other services they run, and 75% of the top million websites because those webmasters add Google Analytics to their website to monitor where you click, what you read, and what you do on their website (by the way, we don’t). Many of these same webmasters, mostly bloggers, make their money from Google Ads on their site, those creepy ads that follow you around, and there is a lot of money in it for high-traffic websites (we don’t do that either).

If you’re being followed by seductive advertisements, and chew up broadband loading things you never asked to see, this is why. They know your type, and how to entice you, but there are easy solutions. Let’s get into what to do.

Brave browser is similar to other browsers like Chrome and Microsoft Edge, but it prides itself on blocking ads and trackers, saving you broadband and time online. Personally, in the last month alone, it has saved me from loading 400MB of Google junk, 20 minutes of load screens, and blocked 24,000 trackers and advertisements. If you still use YouTube, you’ll enjoy never having your time wasted with advertisements again; eat the cheese, skip the trap.

Installing Brave on your browser is as simple as downloading the .exe file, running the setup wizard, and pinning the application to your task bar.

Note: Brave also offers BAT (basic attention token), it’s how they make their money. Every now and again, an ad from Brave pops up in the bottom right corner of your screen, and you can either click it if it interests you, or close it, but you get paid to see it regardless. In my opinion however, it’s not worth the annoyance. When I tried this feature out, I was only awarded about $5.00 in BAT a month, and the process of getting your crypto is both time consuming and invasive.

Hide your IP address and location. VPN (Virtual Privacy Network)

If you’re using a private search engine like DuckDuckGo and a good browser like Brave or Tor you’re already in good standing, but here is another easy step to upgrade your internet privacy.

When we upgraded from drtrozzi.com to drtrozzi.org last year, we made a decision in favour of viewer privacy, and disabled comments on the website. Your IP address is being tracked everywhere you go, and when our good readers were leaving comments, their personal IP addresses were being entered into our website’s database against our wishes, so we had to ponder, “do we trust our hosting company with the knowledge of where our audience members live?”

When you do anything online, your IP address is bare, naked and vulnerable. With that IP address, anyone can find out where you live, or DoS you (flood you with packets of digital junk) until your router melts. The solution: use a VPN.

When you use a VPN, you connect to a different server, which interacts with the host server on your behalf. The host has the impression that your IP is that of the VPN you are using, and your real IP address is concealed. I’d personally recommend either CyberGhost or Nord VPN, they have more worldwide servers than other VPN services (faster), and a 30 day money back guarantee, which is standard that market.

Secure communications

It is difficult to communicate through the internet securely. There are phone apps like Signal, Facebook owned WhatsApp, and Telegram which promise privacy and end-to-end encryption, but you need a phone number to register (which is tied straight to you), so you can only trust their security as far as you can trust the company itself.

Email is a near certain plunder, because almost all mail passes through the US servers and is monitored by the CIA, so your Gmail or Yahoo accounts are no good for secure emailing. If you’re more internet savvy, you may already be using a Protonmail account (Proton is a Swiss company that prides itself on user privacy), but when [email protected] writes [email protected], the email still goes through the States to reach the Yahoo server, and is actually specially flagged on it’s way through the CIA monitors, because it’s from a Protonmail user.

Many three letter agencies like the CIA have become rabid violators of human rights and citizen privacy. You and I aren’t the criminals, they are.

So what can we do? If Donald Duck won’t get Protonmail, it’s better for Mickey to email him from [email protected], because there’s better chance it will go unnoticed in the bottomless void of boring emails from everyday people. However, the best email solution is Proton to Proton, that way the email never leaves their Switz hosted server, and if you trust Protonmail, it’s secure.

Something that I do not like about Protonmail is that they require you to provide a non-Proton email address to sign up. Don’t make my mistake, there’s a work around. Use a fresh burner email that isn’t tied to your identity or contacts to create your Proton account. I’d also recommend using an alias just to be safe. So long as you don’t pay for anything, you’re completely anonymous.

There are some instant messaging software that show some promise. Notably, the pier to pier qTox. You can message, call, and video chat, but since there is no central server, both users need to be online at the same time for anything to get through. I like it because it doesn’t take a phone number, or even an email, to set up your anonymous user profile, so it is truly anonymous when partnered with a VPN, but unfortunately, it’s not nearly as polished as mainstream messaging apps, and with that it has it’s frustrations.

Idea: With your VPN activated, use Protonamail to Protonmail emailing to arrange a call time on qTox, and discuss sensitive matters privately on there. You may want to have the person with faster internet host the meeting.

To do list

- Stop funding Google with money and data, switch to DuckDuckGoand set it as your default search engine

- Shake off trackers and ads by switching to the Brave browser

- Hide your location and identity, get a virtual privacy network

- Secure your communications with protonmail and qTox

- Share this guide

Let’s take back the internet, together

Thank you for your attention, and in advance for doing your part to take back the internet, making it private by default, and for your withdrawal from funding Big Tech’s malicious industrial brainwashing. It may seem like little at the micro level, but if we work together we can damage, even destroy, their monopoly on information, strip them of their fortunes, and make this double edged sword, our internet, cut through the chains that have held humanity down. Our future is what we make of it. Choose.